Cadre de Gouvernance de l'Ecosystème vLEI

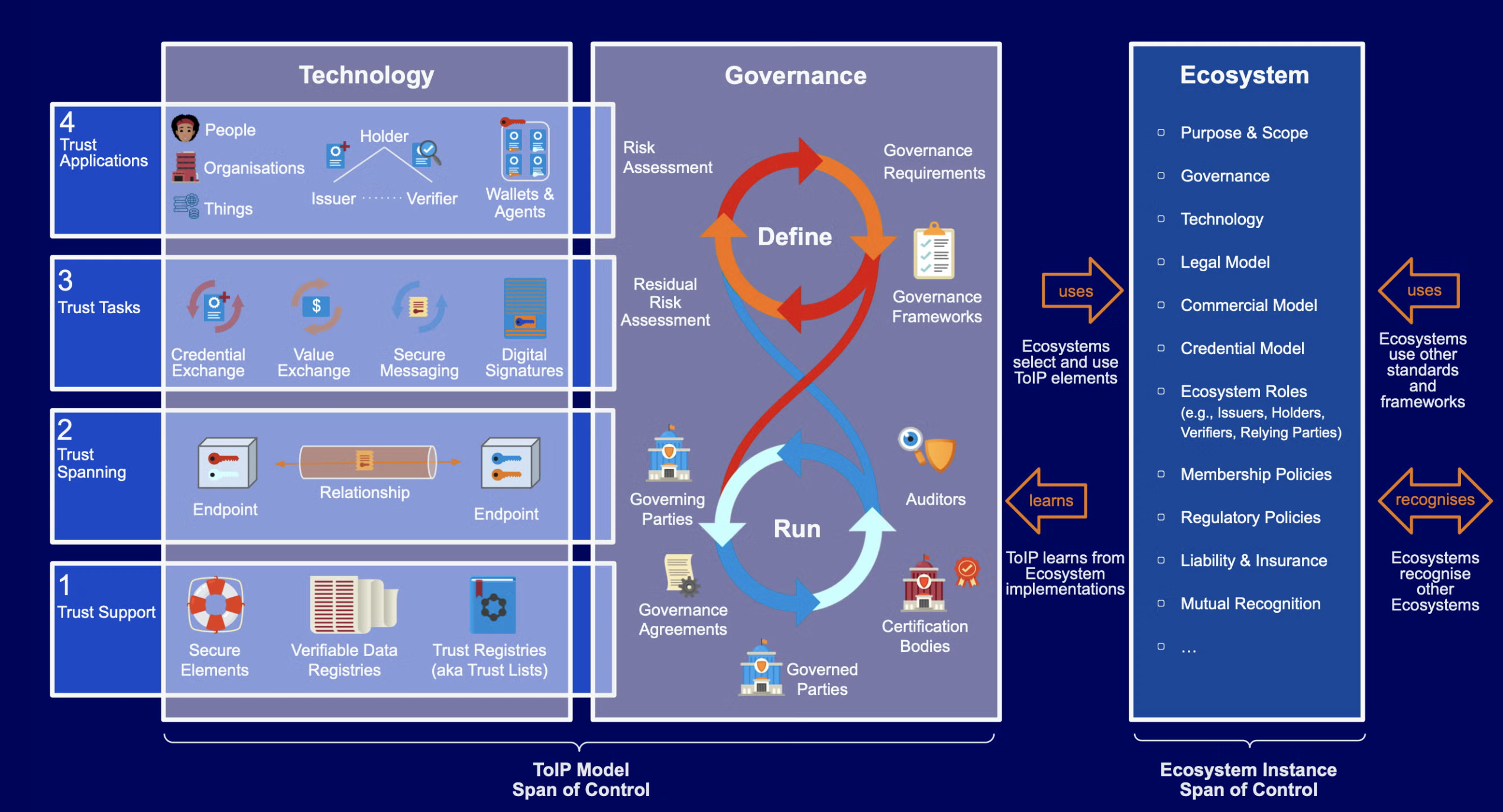

La Global Legal Entity Identifier Foundation (GLEIF) a publié le cadre de gouvernance de l'écosystème du LEI vérifiable (vLEI) basé sur le métamodèle de gouvernance Trust over IP. Le cadre de gouvernance de l'écosystème vLEI, conçu dès le départ pour compléter la gouvernance LEI existante du GLEIF, définit le modèle opérationnel vLEI et décrit comment la gamme de parties prenantes émettrices de vLEI du nouvel écosystème de confiance numérique se qualifiera pour le système Global LEI et jouera son rôle dans ce système.

Fruit d'une année de travail, le cadre a été créé en totale conformité avec les Normes et recommandations de la Fondation Trust over IP, hébergée par la Fondation Linux. Il s'agit du cadre de gouvernance le plus complet développé sur la base du méta-modèle du cadre de gouvernance de la ToIP.

Ce cadre fournit des détails essentiels sur les structures et les processus de gouvernance qui façonneront le développement de l'écosystème vLEI, ainsi que les services que le GLEIF fournira, notamment le programme de qualification vLEI, les services essentiels de gestion des clés et des titres, et une plateforme de communication pour le partage d'informations entre le GLEIF et son réseau d'émetteurs de vLEI.

Les documents d'un Cadre de Gouvernance de l'Ecosystème comprennent un Document Primaire, un ou plusieurs Documents Contrôlés (documents de support distincts axés sur des sujets dédiés au Cadre), et les Cadres de Gouvernance des Identifiants et des Créances.

Résumé de l'historique des modifications apportées au cadre de gouvernance de l'écosystème de la vLEI

| Version FEM | Nom du document | Version du document | Date de la version du document |

|---|---|---|---|

| 4.0 | Primary Document | 1.2 | March 25, 2026 |

| GLEIF Identifier Governance Framework | 1.0 | December 16, 2022 | |

| Qualified vLEI Issuer Identifier Governance Framework and vLEI Credential Framework | 1.6 | March 25, 2026 | |

| Legal Entity vLEI Credential Framework | 1.5 | March 25, 2026 | |

| Qualified vLEI Issuer Authorization vLEI Credential Framework | 1.4 | March 25, 2026 | |

| Legal Entity Official Organizational Role vLEI Credential Framework | 1.5 | March 25, 2026 | |

| Legal Entity Engagement Context Role vLEI Credential Framework | 1.5 | March 25, 2026 | |

| Technical Requirements Part 1: KERI Infrastructure | 1.4 | March 25, 2026 | |

| Technical Requirements Part 2: vLEI Credentials | 1.2 | March 25, 2026 | |

| Technical Requirements Part 3: vLEI Credential Schema Registry | 1.2 | March 25, 2026 | |

| Glossary | 1.4 | March 25, 2026 | |

| Business Requirements | 1.0 | December 16, 2022 | |

| Governance Requirements | 1.1 | March 25, 2026 | |

| Trust Assurance Framework | 1.6 | March 25, 2026 | |

| Risk Assessment | 1.3 | March 25, 2026 | |

| Information Trust Policies | 1.3 | March 25, 2026 | |

| vLEI Issuer Qualification Agreement | 1.2 | March 16, 2026 | |

| Appendix 1: Non-disclosure Agreement (NDA) | 1.2.1 | June 26, 2024 | |

| Appendix 2: vLEI Issuer Qualification Program Manual | 1.5 | March 16, 2026 | |

| Appendix 3: vLEI Issuer Qualification Program Checklist | 1.6 | March 16, 2026 | |

| Appendix 4: vLEI Issuer Contact Details | 1.3 | June 26, 2024 | |

| Appendix 5: Qualified vLEI Issuer Service Level Agreement | 1.4 | March 16, 2026 | |

| Appendix 6: Terms of Use Qualified vLEI Issuer Trustmark | 1.1 | August 30, 2023 | |

| Appendix 7: Qualified vLEI Issuer – Legal Entity Contract Terms | 1.2 | March 16, 2026 |

Document principal

Cadre de Gouvernance de l'Ecosystème du LEI vérifiable (vLEI) Document primaire (Verifiable LEI (vLEI) Ecosystem Governance Framework Primary Document)

Le document primaire est le document principal du Cadre. Le GLEIF suggère que le Document primaire est un excellent point de départ pour la lecture du Cadre.

Documents contrôlés

Documents pour le Programme de Qualification des Émetteurs de vLEI

Plusieurs documents contrôlés sont consacrés aux rôles et responsabilités des Émetteurs vLEI homologués. Ces documents font partie de la section "Accord juridique" du Cadre. Le principal document juridique est l'Accord de qualification de l'Émetteur de vLEI, qui comprend sept annexes.

L'ensemble des documents relatifs à la qualification des émetteurs de vLEI est accessible via le lien suivant.

Cadres de Gouvernance des Identifiants et Cadres de Crédibilité

Le cadre de Gouvernance des Identifiants se concentre sur les Identifiants Autonomiques (AID) de GLEIF et les AID délégués de QVI. Chaque justificatif vLEI dispose d'un cadre de référence pour chacun des cinq types de justificatifs vLEI. Ces cadres comprennent les politiques et les exigences relatives à la délivrance, à la vérification et à la révocation de chaque justificatif vLEI, ainsi que les champs contenus dans chaque justificatif, avec un lien vers le schéma technique.

Cadre de Gouvernance des Identifiants GLEIF (GLEIF Identifier Governance Framework)

Document qui détaille l'objectif, les principes, les politiques et les spécifications qui s'appliquent à l'utilisation de l'identifiant autonome (AID) racine du GLEIF et de ses AID délégués dans l'écosystème vLEI.

Cadre de Gouvernance de l'Émetteur vLEI homologué et Cadre d'Attestation vLEI (Qualified vLEI Issuer Identifier Governance Framework and vLEI Credential Framework)

Ce document constitue le cadre de Gouvernance faisant autorité pour les AID délégués de l'Émetteur vLEI qualifié et le cadre d'habilitation pour l'Émetteur vLEI homologué. Il précise l'objectif, les principes, les politiques et les spécifications qui s'appliquent à l'utilisation des AID délégués de l'Émetteur vLEI qualifié et du justificatif QVI dans l'écosystème vLEI.

Cadre de référence de la vLEI pour les entités légales (Legal Entity vLEI Credential Framework)

Document détaillant les exigences relatives à un justificatif de vLEI, le justificatif de vLEI au niveau de l'entité délivré par un Émetteur vLEI homologué à une Entité légale.

Cadre de référence de la vLEI pour l'autorisation (Authorization vLEI Credential Framework)

Document détaillant les exigences relatives au justificatif de la vLEI d'autorisation, qui permet des instructions et une autorisation simples, sûres et sécurisées de la part d'une personne morale, ce document détaille les exigences relatives au justificatif d'autorisation de la vLEI, qui permet à un représentant autorisé d'une entité légale (LAR) de donner des instructions et des autorisations simples, sûres et sécurisées à un émetteur qualifié de vLEI (QVI) pour l'émission et la révocation de justificatifs de rôle organisationnel officiel (OOR vLEI Credentials) ou de justificatifs de rôle contextuel d'engagement (ECR vLEI Credentials), ou à ses LAR pour l'émission et la révocation de justificatifs de vLEI ECR directement par l'entité légale.

Entité légale Rôle organisationnel officiel Cadre d'habilitation pour la VIJ (Legal Entity Official Organizational Role vLEI Credential Framework)

Document qui détaille les exigences relatives aux justificatifs de rôle de vLEI délivrés par un Émetteur vLEI homologué aux représentants officiels d'une Entité légale.

Rôle de l'entité légale dans le contexte de l'engagement (Engagement Context Role) Cadre de référence de la vLEI (Legal Entity Engagement Context Role vLEI Credential Framework)

Document détaillant les exigences relatives aux justificatifs de rôle de la vLEI délivrés aux représentants d'une entité légale dans des rôles autres qu'officiels, mais dans des contextes fonctionnels ou d'autres contextes d'engagement. Ces justificatifs de rôle de vLEI peuvent être émis et révoqués par une Entité légale elle-même, ou un Émetteur de vLEI homologué peut fournir ces services à valeur ajoutée à une Entité légale.

Autres documents contrôlés

Glossaire

Glossaire du cadre de gouvernance de l'écosystème des LEI vérifiables (vLEI) (verifiable LEI (vLEI) Ecosystem Governance Framework Glossary)

Un document qui énumère tous les termes définis a été référencé dans les documents du Cadre.

Évaluation des risques

Évaluation des risques du cadre de gouvernance de l'écosystème du LEI vérifiable (vLEI) (verifiable LEI (vLEI) Ecosystem Governance Framework Risk Assessment)

Document qui évalue certaines catégories de risques concernant le fonctionnement de l'écosystème et de l'infrastructure de la vLEI. Bien qu'aux fins du Cadre, l'évaluation des risques soit un document distinct, les gestionnaires responsables au sein du GLEIF gèreront ces risques dans le cadre du registre des risques du GLEIF.

Assurance de la confiance et certification

LEI vérifiable (vLEI) Cadre de Gouvernance de l'Ecosystème Cadre d'Assurance de Confiance (verifiable LEI (vLEI) Ecosystem Governance Framework Trust Assurance Framework)

Ce document se concentre sur les déclarations "DOIT" des autres documents du Cadre et spécifie les services et les processus à utiliser pour évaluer la conformité avec ces déclarations.

Exigences en matière de Gouvernance

Cadre de gouvernance de l'écosystème du LEI vérifiable (vLEI) Exigences en matière de Gouvernance (verifiable LEI (vLEI) Ecosystem Governance Framework Governance Requirements)

Ce document spécifie la Gouvernance du GLEIF dans son rôle au sein du Système Global LEI, y compris la surveillance réglementaire du GLEIF par le Comité de surveillance réglementaire. Chaque LEI doit être géré conformément à cette Gouvernance, qui place le GLEIF dans le rôle de gestionnaire du Système Global LEI.

Exigences commerciales

Cadre de Gouvernance de l'Ecosystème du LEI vérifiable (vLEI) Exigences commerciales (verifiable LEI (vLEI) Ecosystem Governance Framework Business Requirements)

Ce document spécifie certaines exigences commerciales pour les services vLEI du GLEIF et des Émetteurs vLEI homologués (QVI).

Exigences techniques

Il existe trois documents contrôlés distincts pour les exigences techniques du Cadre, chacun portant un titre explicite.

Exigences techniques du Cadre de Gouvernance de l'Ecosystème du LEI vérifiable (vLEI) Partie 1 : Infrastructure KERI (verifiable LEI (vLEI) Ecosystem Governance Framework Technical Requirements Part 1 KERI Infrastructure)

Exigences techniques du cadre de gouvernance de l'écosystème pour les LEI vérifiables (vLEI) Partie 2 : justificatifs vLEI (verifiable LEI (vLEI) Ecosystem Governance Framework Technical Requirements Part 2 vLEI Credentials)

Exigences techniques du cadre de gouvernance de l'écosystème pour les LEI vérifiables (vLEI) Partie 3 : Registre du schéma des justificatifs vLEI (verifiable LEI (vLEI) Ecosystem Governance Framework Technical Requirements Part 3: vLEI Credential Schema Registry)

Politiques de confiance dans l'information

Cadre de gouvernance de l'écosystème du LEI vérifiable (vLEI) Politiques de confiance en matière d'information (verifiable LEI (vLEI) Ecosystem Governance Framework Information Trust Policies)

Le présent document définit les politiques de sécurité de l'information, de respect de la vie privée, de disponibilité, de confidentialité et d'intégrité du traitement pour le cadre de gouvernance de l'écosystème.

Le Cadre de Gouvernance de l'Ecosystème sera maintenu par le GLEIF et révisé au moins une fois par an.